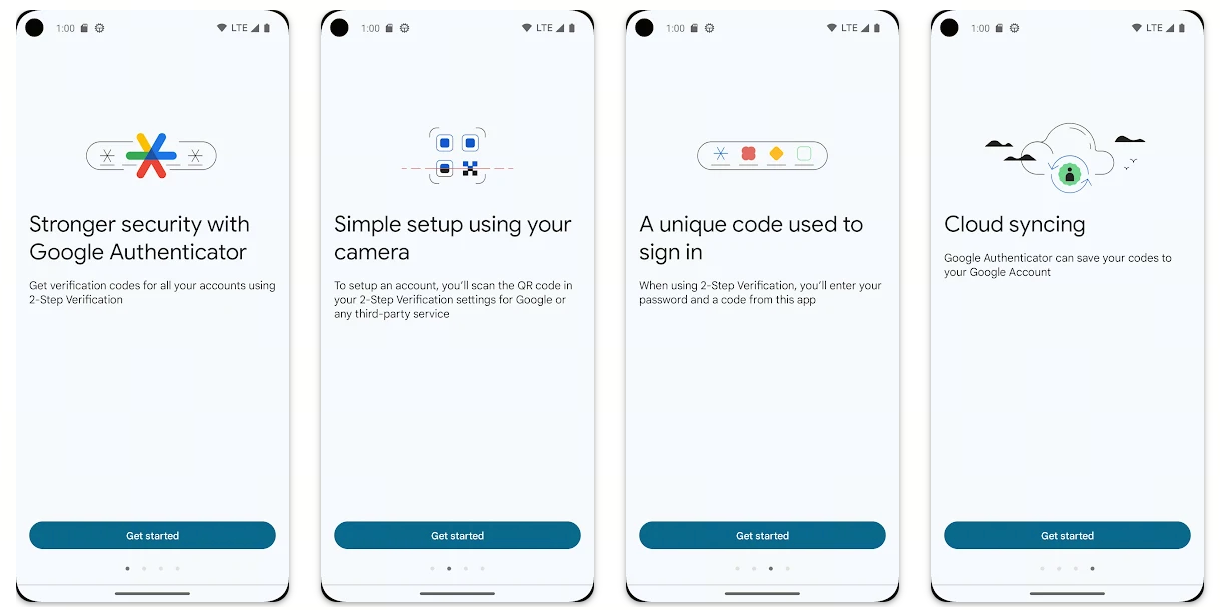

Google Authenticatorとは?

画像: https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2

Google Authenticatorは、Googleが開発したモバイルアプリで、二要素認証(2FA)を実現します。Time-based One-Time Passwords(TOTP)方式を採用しており、対応するウェブサイトやサービスへログインする際、ユーザー名とパスワードに加えて、アプリが生成する一度限りの6桁または8桁のコードを入力する必要があります。この仕組みにより、仮に攻撃者がパスワードを入手しても、端末への物理的なアクセスがなければログインできず、アカウントのセキュリティが大幅に向上します。

暗号資産分野では、多くの取引所やウォレットサービスが2FAの有効化を推奨または必須としています。なぜなら、デジタル資産は一度盗まれると基本的に回収できないためです。

なぜ暗号資産分野で2FAが特に重要なのか?

暗号資産(BitcoinやEthereumなど)を保有することで、従来のアカウント窃盗リスクだけでなく、秘密鍵やニーモニックフレーズの盗難、取引所への不正侵入、端末を狙うマルウェアなど、より高度な脅威にも直面します。このような環境では、パスワードのみの保護では不十分です。主要リサーチ機関は「Authenticatorによる認証はSMSコードよりも安全であり、SMSは傍受やSIMスワップ攻撃のリスクがある」と指摘しています。つまり、Google Authenticatorの導入は暗号資産保護に不可欠なセキュリティ障壁となります。

暗号資産セキュリティにおけるGoogle Authenticatorのメリット

- オフラインでコード生成:アプリが端末上で一度限りのコードをローカル生成するため、SMSやネットワーク配信に頼らず、SMS傍受やSIM乗っ取りのリスクを低減します。

- 高い互換性:多くの暗号資産取引所やウォレットサービスが本アプリによる2FA設定に対応しています。

- 端末紛失時のログインリスク軽減:設定後は、パスワードが漏洩しても、攻撃者は端末またはAuthenticatorアプリへのアクセスがなければログインできません。

ただし、強力なツールであっても「正しい使い方」を徹底しなければ、真のセキュリティは実現しません。

新たなセキュリティ脅威:Pixnappingおよびその他の攻撃シナリオ

2FAはセキュリティ強化に不可欠ですが、万能ではありません。最近の大規模な研究で、Android端末を標的とした「Pixnapping」という攻撃手法が発見されました。研究者は、GPUのサイドチャネル攻撃を利用して、Android端末上の画面データ(2FAコードやニーモニックフレーズなど)を密かに抽出できることを明らかにしました。具体的には、攻撃者が悪意のあるアプリをインストールし、他のアプリ(Google Authenticatorなど)の上に半透明レイヤーを重ね、各ピクセルのGPUレンダリング遅延を計測することで画面内容を再現します。実験では、一部端末で2FAコードが30秒未満で抽出可能であることが示されました。暗号資産保有者は、Authenticatorを利用していても油断せず、端末のOSを常に最新に保ち、信頼できないアプリのインストールを避け、ニーモニックフレーズやログインコードを表示する際は他人に画面を見られないよう注意しましょう。

Google Authenticatorの正しい設定と運用方法

新規ユーザー向け推奨手順:

- 端末(AndroidまたはiOS)の公式アプリストアからGoogle Authenticatorをダウンロードします。

- 取引所やウォレットサービスで2FA設定オプションを探し、認証方法としてAuthenticatorを選択します。

- プラットフォームが表示するQRコードをスキャンするか、キーを手動入力してアカウントをアプリに紐付けます。

- キーやリカバリーコードのバックアップ:多くのサービスがバックアップコードやリカバリーキーを提供しているため、紙やオフラインストレージなど安全な場所に保管してください。

- 有効化後は、ログイン時にパスワードとAuthenticatorが生成する一度限りのコードの両方を入力します。

- 端末の変更や紛失時:Authenticatorを新しい端末に復元する前に、必ずバックアップコードを使って移行し、ロックアウトを防ぎましょう。

- システムを最新に保つ:特にAndroidユーザーは、Pixnappingなどの攻撃に備えて最新のセキュリティパッチを適用してください。

- 公共の端末や信頼できないネットワークでニーモニックフレーズやコードを表示することは避け、ニーモニックフレーズや2FAコードをクラウドやインターネット接続端末にスクリーンショット保存しないでください。

まとめ:初心者から暗号資産セキュリティのプロフェッショナルへ

暗号資産初心者であれば、Google Authenticatorの有効化は最初に行うべきセキュリティ対策です。Google Authenticatorの仕組みや重要性、運用方法を理解し、Pixnappingなど新たな脅威にも注意を払うことで、資産をより安全に保護できます。セキュリティは一度きりではなく、継続的な取り組みです。2FAの有効化は出発点に過ぎません。端末やアプリ、バックアップ戦略を定期的に見直し、真の暗号資産セキュリティのプロフェッショナルを目指しましょう。

関連記事

Falcon FinanceとEthena:合成ステーブルコイン市場の徹底比較

Falcon Financeトークノミクス:FFバリューキャプチャの解説

ASTERトークノミクス:2026年におけるASTERの価値を支えるバイバック、バーン、ステーキング

Aster vs Hyperliquid:どちらのパーペチュアルDEXが覇権を握るのか?

Fartcoinとは何か?FARTCOINについて知っておくべきすべて